HTTPS报文转发的代理上网方式

实现原理:

利用MITM 服务器拦截解析浏览器HTTP(S)请求,发往自建的HTTPS服务器解析,在外部看来其上网流量与普通HTTPS上网流量无异

项目地址:

magent: github.com/DNetL/magent#readme

cf-agent: github.com/free-gx/cf-agent#readme

除了部署在vps上,还可以实现cf worker(serverless)代理上网, ASP/PHP空间代理上网, 动手能力强的MJJ请自由发挥

内蒙古网友: 现在已经有https阻断了,用途不大。

其实还有个更简单的方法,用sniproxy然后dnsmasq做劫持就好了。

广东网友:相当于黑客截取并伪造报文~~~但这里的黑客截取变成了跳板截取,而且动作比较简单,就是截取转发是吧?

这也不属于正常上网行为啊,中间人攻击了啊.

这还有个现成的:https://www.mitmproxy.org/

我感觉这个非常不保险,节点太多,第一次被谁截取还未可知.

河南网友:不错,谢谢分享,速度如何

辽宁网友:这和反代有区别吗

云南网友:不懂,观望下

吉林网友:请问楼主搭建代码是? 想搭一个试试看

重庆网友:不存在你所说的情况,精简的开源代码,MITM是本地自建,远端代理服务也是自己建的,从何攻击,中间人服务器不过是为了解出HTTPS请求

辽宁网友:

没阅读文档啊,也属于自己臆断的推测,MITM后还要转发吧,在再转发到远端跳板这个进程是怎样的? 会不会被中间的路由或者节点识别啊?

河南网友:等大佬实验

贵州网友:这个和普通https请求没什么两样,至于服务器上也就是个代理服务,如果你自己服务器线路不安全那我没话说

台湾网友:这个和普通https请求没什么两样,至于服务器上也就是个代理服务,如果你自己服务器线路不安全那我没话说

北京网友:GoAgent 好像就是这样的原理

上海网友: 现在已经有https阻断了,用途不大。

其实还有个更简单的方法,用sniproxy然后dnsmasq做劫持就好了。

广东网友:这种方法其实并不实用 首先dns污染要自己改hosts不方便解决

其次大墙会识别http请求内的host 如果host是被墙域名且走了多次 服务器也会被阻断端口

青海网友:还不如用ssl tunnel 转发正向代理请求。或者直接搭建 https proxy。

宁夏网友:dns污染影响不到,你也可以直接用IP连接,还有这个里面连接远程是HTTPS请求,和普通的请求没什么两样,证书版本是最新的tls1.3,大墙查不到任何数据,不是HTTP好吧,甚至拿不到你的host

澳门网友:分享一种方式,按需使用喽,这个和https proxy 是有区别的

江苏网友:只支持tls1.3的网站不支持这种方式,这不生成证书的实现起来也不麻烦,有些场景就没能用了,比如worker那种不能用tcp的

黑龙江网友:已经安装了生成的证书,但是网站全部打不开,提示证书无效

河北网友:用的啥浏览器,版本太老可能不支持tls1.3,用火狐,支持DoH,但是火狐不用操作系统的证书,要在浏览器里面设置导入

江苏网友:用的啥浏览器,版本太老可能不支持tls1.3,用火狐,支持DoH,但是火狐不用操作系统的证书,要在浏览器里面设置导入

福建网友:用的最新版的chrome,系统证书导入后在火狐的证书管理里也导入了一份可以打开了,但是速度太慢了,基本加载不出来

四川网友:最近特殊时期网络可能不好

未经允许不得转载:美国VPS_搬瓦工CN2 GIA VPS » 分享一种另类的代理上网的方式

美国VPS_搬瓦工CN2 GIA VPS

美国VPS_搬瓦工CN2 GIA VPS

腾讯云轻量怎么购买,云轻量香港/美国/新加坡购买教程

腾讯云轻量怎么购买,云轻量香港/美国/新加坡购买教程 亏了,刚才退款了一个greencloud日本

亏了,刚才退款了一个greencloud日本

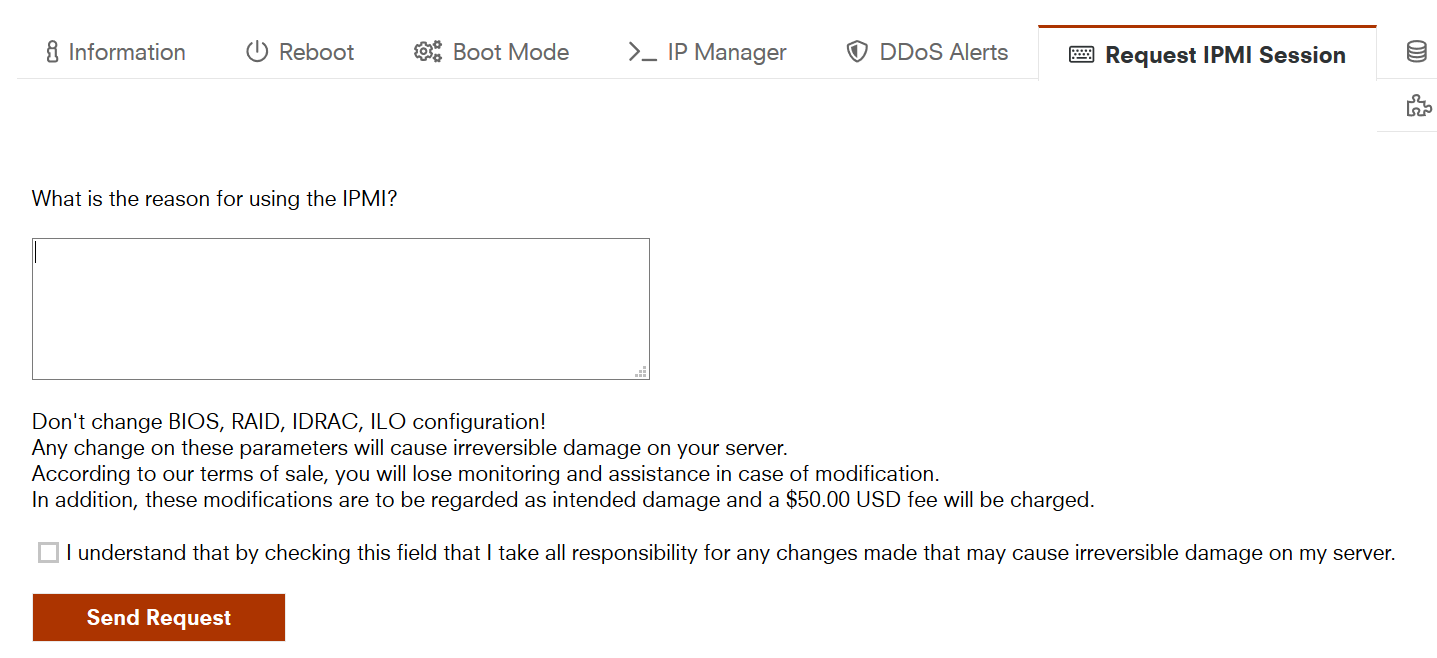

10欧的IPMI写什么申请理由好?

10欧的IPMI写什么申请理由好?